Configurazione del sistema di gestione della sicurezza

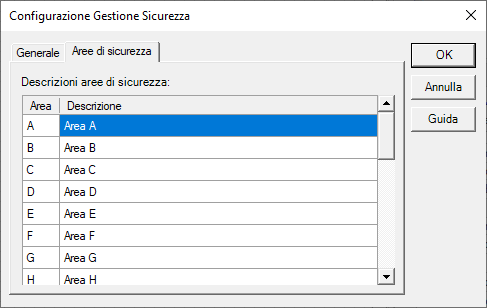

In un nuovo progetto la gestione della sicurezza è per default abilitata. Per modificare lo stato di abilitazione del gestore della sicurezza e per configurarne i parametri generali selezionare la voce Sicurezza dal menu Configura: il sistema visualizza la finestra di dialogo illustrata in figura:

Scheda Generale

La scheda Generale contiene i parametri di configurazione generali del sistema di gestione della sicurezza:

|

Abilitazione generale gestione sicurezza |

Se selezionato, abilita la gestione della sicurezza del sistema, rendendo efficaci le restrizioni di accesso impostate; disabilitando la gestione, il sistema non effettua alcuna verifica delle restrizioni di accesso impostate, consentendo la piena operatività a qualunque utente e/o in assenza di un utente connesso.

|

|

Lunghezza minima nomi utenti |

Specifica la lunghezza minima di un nome di utente. Il Nome di un utente ne rappresenta l’identificatore univoco nel sistema. Specificando un valore diverso da 0, il sistema impedisce la creazione di utenti aventi un Nome di lunghezza inferiore al numero di caratteri specificato, sia in fase di sviluppo che in fase di run-time.

|

|

Lunghezza minima password |

Specifica la lunghezza minima delle password. Inserendo un valore diverso da 0, il sistema impedisce di definire per un utente una parala chiave di accesso (password) di lunghezza inferiore al numero di caratteri specificato, sia in fase di sviluppo che in fase di run-time.

|

|

N° massimo ritentativi login |

Specificando un valore diverso da 0, il sistema blocca un utente che abbia effettuato un numero di tentativi di login con password errata pari a quello specificato. Un utente bloccato può successivamente essere ripristinato dall’Amministratore. Il valore 0 consente un numero illimitato di tentativi. |

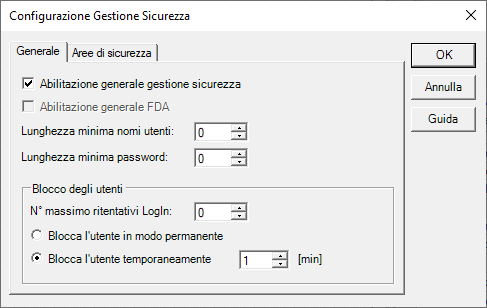

Scheda Aree di Sicurezza

La scheda Aree di Sicurezza permette di definire le descrizioni per le 27 aree di sicurezza (identificate dalle lettere da A a Z) disponibili nel sistema.

Tali dati sono puramente descrittivi e permettono di identificare più facilmente le aree in fase di configurazione delle restrizioni di accesso sugli elementi di comando.